Les cookies sur le site l’IFPPC

Ce site utilise des cookies nécessaires au fonctionnement de l'espace Adhérents et des cookies destinés à mesurer la fréquentation du site pour en améliorer la performance.

Plusieurs Études nous ont fait part d’attaques informatiques dont elles ont fait l’objet et la grande attaque du weekend du 14 mai montre que ce phénomène n'a pas fini de s'amplifier.

Si votre réseau informatique n’est pas préparé, une perte partielle ou totale de vos données numériques peut avoir des conséquences désastreuses.

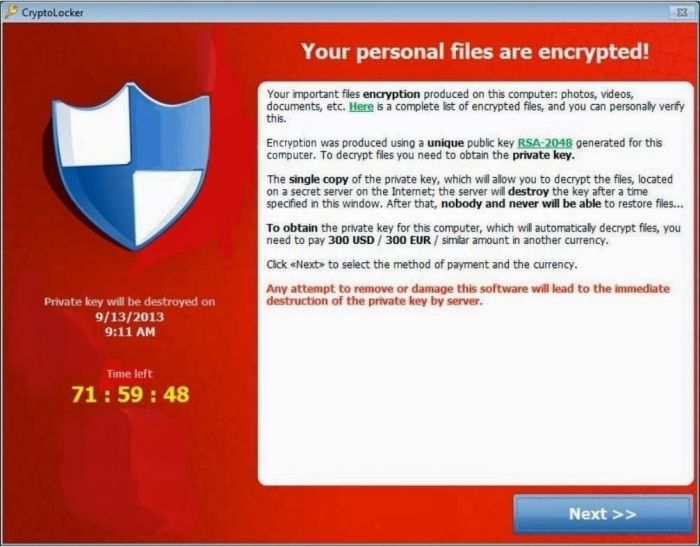

Concrètement, vous constatez que vos fichiers ne s’ouvrent plus et ne sont plus reconnus par vos logiciels habituels. Leur extension est modifié, les .xls, .doc ou encore .pdf ont été remplacés par d’autres extensions inconnues.

Apparait aussi souvent un message sur votre ordinateur de cette teneur : « Pour récupérer vos données, payez la somme de x euros ».

Payer la rançon n’apporte malheureusement aucune garantie de retrouver véritablement ses données, mais nombreux sont ceux, qui, faute de solution alternative, paient, encourageant le phénomène qui a déjà concerné, à ce jour, une entreprise sur deux en France.

1. Premièrement, il faut bien sûr doter vos ordinateurs et vos serveurs d’anti-virus performants et de systèmes d'exploitation à jour.

Cependant, si cela peut éviter d’être une proie trop facile, cela ne garantit malheureusement pas d’être protégé contre toutes les attaques, toujours innovantes.

Il suffit pour cela de constater que, même les plus grandes entreprises du Web, qui investissent lourdement dans le développement de leur sécurité informatique, sont également victimes de piratage à grande échelle.

2. Ne pas ouvrir les courriels et pièces jointes suspectent est aussi un bon réflexe à rappeler à tous les collaborateurs de l’étude.

Protéger l’Étude est d’autant plus difficile, que l’infection provient dans 99 % des cas d’une erreur humaine suite à l’ouverture, sans le savoir, d’une pièce jointe à un courriel a priori classique, mais en réalité infecté.

C’est pourquoi, il faut impérativement sensibiliser tout le personnel afin qu’il pense à « se questionner » avant d'ouvrir une pièce jointe infectée qui peut être un banal document Word.

3. Les « Hackers » peuvent également tenter de passer par un compte serveur ou un Wifi mal sécurisé.

Il faut donc veiller à vérifier et faire vérifier par un professionnel tous ces paramètres.

4. Enfin, comme personne n’est à l’abri de ce genre d’attaque, la qualité de vos systèmes de sauvegarde est primordiale.

La sauvegarde quotidienne sur des serveurs à distance (Cloud) est essentielle afin de garantir une récupération de la plupart des données perdues.

Chaque journée de travail sauvegardé doit être gardée un temps minimal de 6 à 12 mois. Ainsi même si le piratage est découvert plusieurs semaines après son exécution, vous pourrez restaurer vos fichiers dans l’état précédent le piratage. Les fichiers infectés n’auront en effet pas «écrasés » les fichiers sains de la sauvegarde.

Attention tout de même de s’assurer du sérieux du prestataire gérant les serveurs à distance en bout de ligne. (Réputation, ancienneté sur le marché, taille, …).

Il est également important de connaitre et de varier l’emplacement géographique des serveurs et back up des serveurs afin de ne pas mettre tous ses oeufs dans le même panier et éviter tout incident localisé. (Accident technique, incendie, rupture de réseaux, etc…)

En conclusion, comme pour les entreprises en difficulté, le maître mot est la prévention !

Si ce n’est pas encore fait, nous vous encourageons à vous rapprocher de votre gestionnaire réseau afin de réaliser un diagnostic et mettre en place les mesures adéquates.